2019年6月6日の日記を表示中

2019年 6月 6日 (木)

■FD1094

羊羹ことFD1094のキーをダンプすべく、System24メディアコンバーターを引っ張り出してきました。まずは基板がちゃんと動くかどうかのチェックから。

無事ボナンザブラザーズがディスクドライブなしで動きました。

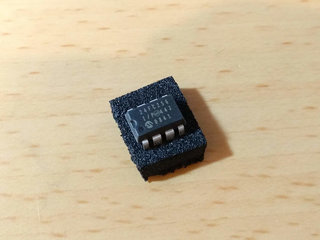

それでは本題に。ここに16AのテトリスのFD1094 (317-0093) があります。

そしてこれがI2CのEEPROM 24FC256。

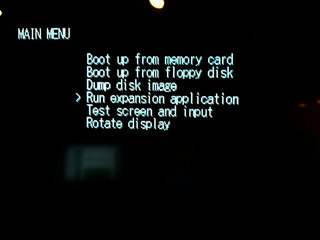

こちらの手順に従い、h2e_fd1094_20150524_bin.zip の中身をSDカードにコピーして、EEPROMと一緒にSystem24メディアコンバーターに装着。

そしてSystem24マザーのBIOSから遠い側のCPUソケットに羊羹を装着。

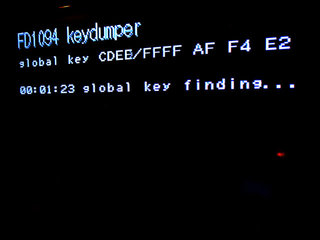

基板の電源を入れて、メニューからRun expansion applicationを選択して、その後FD1094 keydumperを選択します。

後は待つだけ。頑張れー。

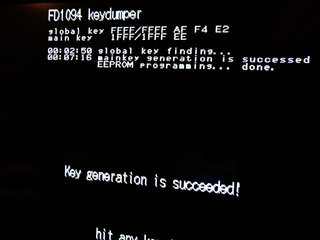

終わりました。

SDカードに保存された317-xxxx.keyをPCで確認してみたところ、MAMEのソースにあるキーとSHA1が一致しました。なるほど、フォーマット一緒なんですね。

% sha1sum ~/temp/317-xxxx.key

cc70b1a2c66729c4540dabd6a24a5f5615beedcd /home/nosuke/temp/317-xxxx.key

% grep cc70b1a2c66729c4540dabd6a24a5f5615beedcd segas16a.cpp

ROM_LOAD( "317-0093.key", 0x0000, 0x2000, CRC(e0064442) \\

SHA1(cc70b1a2c66729c4540dabd6a24a5f5615beedcd) )

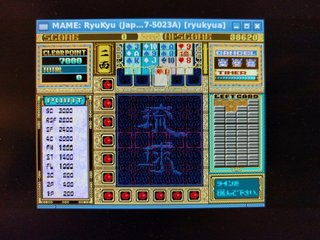

本当の本番はここから。多分マイナーなバージョンの琉球。

これをこうして・・・

こっちも読んで・・・

MAMEのソースを書き足してコンパイルして動作を確認!これで一安心です。

2019年6月6日の日記を表示中

[コメントを書く]