2017年10月17日から2017年10月13日までの日記を表示中

2017年10月17日 (火)

■RetroN 5ハック

bootscript.shに行くまでの処理を見て、bootscript.shを抜ける前に正しいパーティションをマウントし直すようにしたら、その後、アプリが上がるようになりました。なるほど。

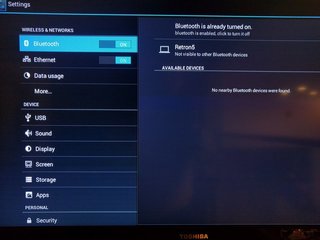

あと、昨日、USBポートにUSB Etherのアダプタを繋いでみたらリンクしたわけですが、改めてdmesgを確認してみたところ、ちゃんと認識されていました。

<6>[ 3.805094] ASIX USB Ethernet Adapter:v4.1.1 16:26:27 Jul 7 2016 <6>[ 3.805099] <6> http://www.asix.com.tw <4>[ 3.815464] ----> axusbnet_probe 1276:bind ASIX AX88772 USB 2.0 Ethernet <4>[ 3.822255] eth%d: status ep1in, 8 bytes period 160 <6>[ 3.827683] eth0: register 'asix' at usb-usb20_otg-1.3, ASIX AX88772 USB 2.0 Ethernet, 4c:e6:76:**:**:**

何か普通に使えそうです。試しに、起動タイミングから少し遅らせて、busyboxのifconfigでIPアドレスを設定するようにしてやったところ、pingが通るようになったっぽいです。この状態で、さらにtelnetdを動かすようにしてみたら、見事に外からネットワーク越しにログインできるようになりました。しかもroot権限っぽいです。うおお。

とりあえず、この状態で、TCP/IP経由で adb も動くようにしてみました。こうすると、Android的な部分を色々引き出せそうです。が、これはあんまり面白くないというか、興味の対象外かな・・・。

2017年10月16日 (月)

■RetroN 5ハック

やっぱり、何年も前に作られた、何をいじったのかもわからないイメージをいきなり書き込んでroot化して遊ぼうなんて考えが良くないですね。自分の得意な方法で、一つ一つ、調べて、確かめて、積み上げて攻略していこうと思います。

とりあえず、ひっそりぃ.comさんのところで紹介されている、リカバリ用のSDカードを利用する方法で、任意のコマンド実行して、起動時の中身の状態を色々と確認。なるほどねー。

というか、ひょっとして、/system/bin/reboot recovery をコメントアウトしたら、そのまま起動するんでは?と思って試してみましたが、そう甘くはないですね。動作が変になるようです。

まあ、気長にやりましょう。というわけで、ひとまず、USBキーボードやマウスを繋げられるように、本体のUSB Miniを、アダプタで USB タイプA メスに変換して、そこにUSBハブを接続してみました。もしかしたら、コンソール出せるかもしれないんで。ふむ、キーボードやマウスは普通に認識されますね。大事に取っておいてよかった、10年くらい前に勘違いして買った mini-USB - USBタイプA 変換アダプタ。

ついでに、これ繋いだらネットに繋がったりしないかねー・・・って、リンクしたぞ!?

[コメントを書く]

2017年10月15日 (日)

■RetroN 5ハック

別のroot化イメージっぽいのを見つけたので、入れてみたんですが、これも中身は0.2.2ベースで、前に試したのと大差なく、v2.3Beta3のアプリを入れたらアプリが起動しなくなったため、root化して遊ぶのは諦めて、システムをv0.3.1に、アプリケーションをv2.5にまで上げました。

ちなみに、アプリケーションをv2.5に上げても、シュビビンマン零と16bit コレクション ジャレコVol.1は動きませんでした。残念。

[コメントを書く]

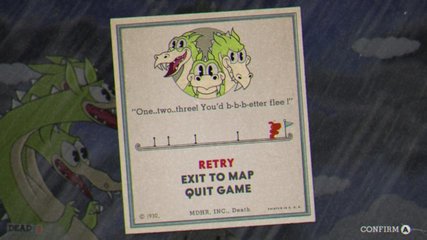

■Cuphead

[コメントを書く]

■スナイプ

終了が夜遅い時間だったので、ヤフオクのスナイプツールを使って仕掛けたつもりが、最後の同意でOKを押しそびれていたようで、見事に入札しそびれ。しかもお安く終わっていて、非常に悔しい・・・。ここんとこ、全然いいことないなw

[コメントを書く]

2017年10月14日 (土)

■RetroN 5ハック

mkbootfsとmkbootimgを使うために、Androidのソースから全部ビルドしようとしたら全然終わりそうになかったので諦め。もっと簡単にできるやつあるだろうと思って探したら、こちらにありました。 ようやくroot用のupdate.imgの修正ができました。が、書き込んでみたら、SDカードを入れていない状態でもリカバリ画面が上がるようになってしまいました。大失敗(´・ω・`)

あと、公式で配られているイメージファイルの解析にも挑戦してみたんですが、ここに書かれているヒントだけでは解けなさそう。 あー、虚しい。

[コメントを書く]

2017年10月13日 (金)

■RetroN 5ハック

ググったら、retron-update-request.datの中身の解説が出てきました。 確かに、手動でデコードしたらUPRQとかシリアル番号とか出てきますね。すげえな。どうやってキー見つけたんだろう・・・。

昨日試してダメだったupdate.imgの修正ポイントらしきものも見つけたんですが、imgRePackerRKで展開して、いじって、再度固めようというところで、何故かエラー。Linuxでやってるのが悪いのかと思ってWindowsでもやってみたんですが、結果は変わらず。

そこでimgRePackerRKのバージョンを最新(?)の1.06から、1.05に下げてやったらあっさりパッキングに成功しました。最新のがバグってるのか?まあでも、ようやくこれで動かせる・・・と思いきや、さらにmkbootfsとmkbootimgが必要みたいです。この辺は、Androidのソースツリーから作るの?まじかよ・・・。

[コメントを書く]

2017年10月17日から2017年10月13日までの日記を表示中

[コメントを書く]